工程名称

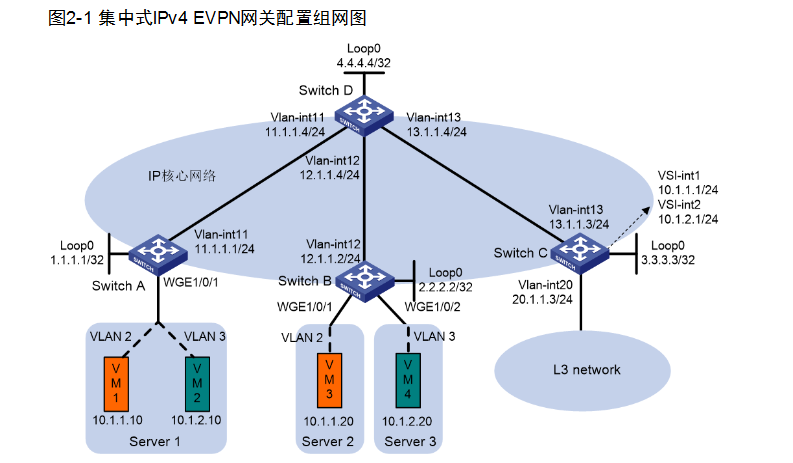

配置和验证华三设备上的集中式IPv4 EVPN网关VxLAN

需求:

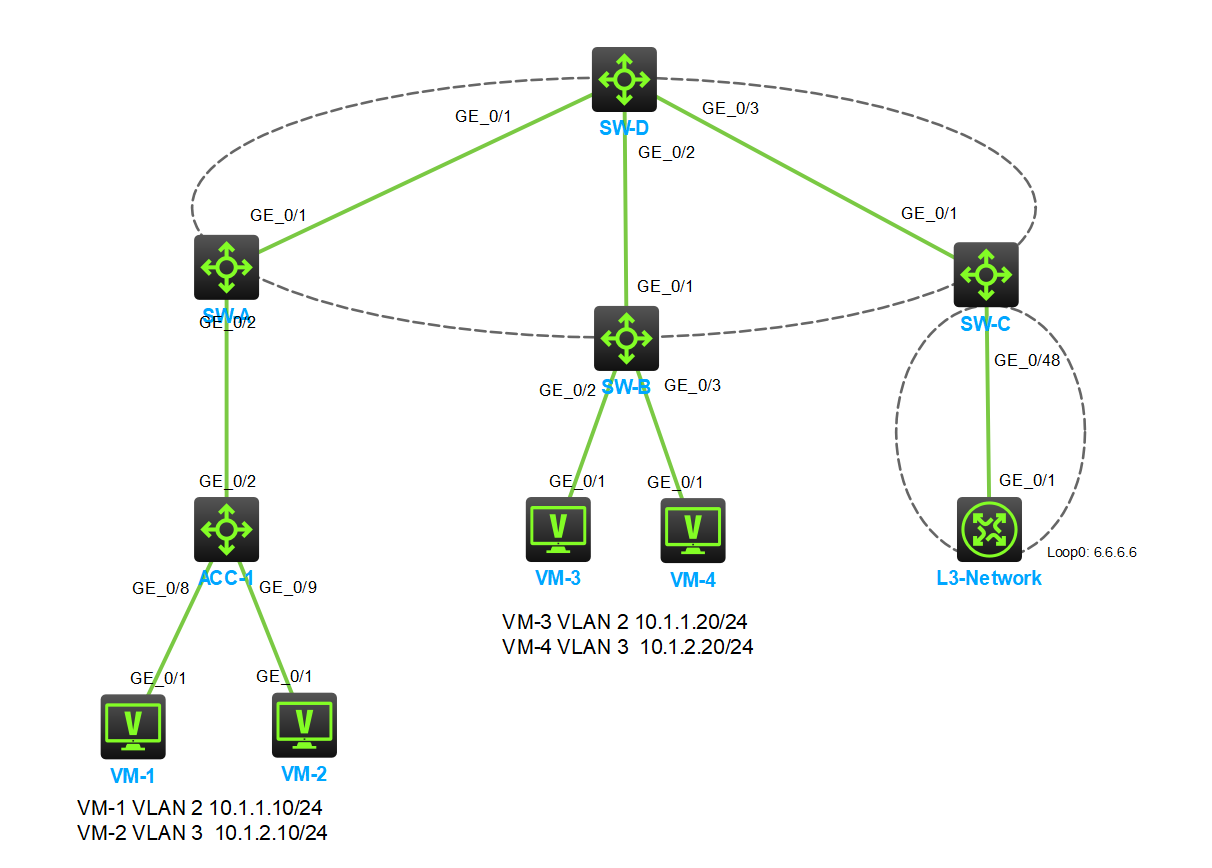

Switch A、Switch B为与服务器连接的VTEP设备;Switch C为与广域网连接的集中式EVPN网关设备;Switch D为RR,负责在交换机之间反射BGP路由。

虚拟机VM 1和VM 3属于VXLAN 10;VM 2和VM 4属于VXLAN 20。相同VXLAN之间可以二层互通,不同VXLAN之间、VXLAN与广域网之间可以通过集中式EVPN网关互通。

配置思路

- 配置各接口的IP地址和子网掩码;在IP核心网络内配置OSPF协议,

- 配置VTEP(SW-A、SW-B)

- 创建VSI实例,创建evpn实例(自动RD和自动RT),创建vxlan

- 配置BGP,l2vpn evpn地址族下激活邻居

- 配置AC

- 配置集中式网关和边界路由器(SW-C)

- 创建VSI实例,创建evpn实例(自动RD和自动RT),创建vxlan

- 配置BGP,l2vpn evpn地址族下激活邻居

- 创建VSI虚接口VSI-interface1,并为其配置IP地址

- 配置VXLAN xx所在的VSI实例和接口VSI-interface1关联

- 配置核心网络(SW-D)

- 配置BGP,l2vpn evpn地址族下激活邻居

- 关闭BGP EVPN路由的VPN-Target过滤功能

- 配置路由反射器

- 配置接入交换机

实验步骤:

配置设备工作的硬件资源模式

配置Switch A、Switch B和Switch C工作的硬件资源模式,并重启设备(HCL模拟器 (5.10.3)的S6850不支持该命令,但是能做出实验效果)

hardware-resource vxlan l3gw

Do you want to change the specified hardware resource working mode? [Y/N]:y

The hardware resource working mode is changed, please save the configuration and reboot the system to make it effective.

quit

reboot

Start to check configuration with next startup configuration file, please wait..

.......DONE!

Current configuration may be lost after the reboot, save current configuration?

[Y/N]:y

This command will reboot the device. Continue? [Y/N]:y

配置IP地址和单播路由协议

在VM 1和VM 3上指定网关地址为10.1.1.1;在VM 2和VM 4上指定网关地址为10.1.2.1。(具体配置过程略)

配置各接口的IP地址和子网掩码;在IP核心网络内配置OSPF协议,确保交换机之间路由可达。(具体配置过程略)

- SW-A配置各接口的IP地址和子网掩码;配置OSPF协议

int l 0

ip add 1.1.1.1 32

qu

int g 1/0/1

p link-m r

y

ip add 11.1.1.1 24

ospf net p2p

qu

ospf 100 route 1.1.1.1

area 0

net 1.1.1.1 0.0.0.0

net 11.1.1.1 0.0.0.0

qu

- SW-B配置各接口的IP地址和子网掩码;配置OSPF协议

int l 0

ip add 2.2.2.2 32

qu

int g 1/0/1

p link-m r

y

ip add 12.1.1.2 24

ospf net p2p

qu

ospf 100 route 2.2.2.2

area 0

net 2.2.2.2 0.0.0.0

net 12.1.1.2 0.0.0.0

qu

- SW-C配置各接口的IP地址和子网掩码;配置OSPF协议

int l 0

ip add 3.3.3.3 32

qu

int g 1/0/1

p link-m r

y

ip add 13.1.1.3 24

ospf net p2p

qu

ospf 100 route 3.3.3.3

area 0

net 3.3.3.3 0.0.0.0

net 13.1.1.3 0.0.0.0

qu

- SW-D配置各接口的IP地址和子网掩码;配置OSPF协议

int l 0

ip add 4.4.4.4 32

qu

int g 1/0/1

p link-m r

y

ip add 11.1.1.4 24

ospf net p2p

qu

int g 1/0/2

p link-m r

y

ip add 12.1.1.4 24

ospf net p2p

qu

int g 1/0/3

p link-m r

y

ip add 13.1.1.4 24

ospf net p2p

qu

ospf 100 route 4.4.4.4

area 0

net 4.4.4.4 0.0.0.0

net 11.1.1.4 0.0.0.0

net 12.1.1.4 0.0.0.0

net 13.1.1.4 0.0.0.0

qu

- SW-C和ROUTER配置外部网络(用于测试三层网关访问外部网络)

# SW-C

int g 1/0/48

p link-m r

y

ip add 100.1.1.3 24

ip route-s 0.0.0.0 0 100.1.1.1

# ROUTER

int l 0

ip add 6.6.6.6 32

qu

int g 0/1

ip add 100.1.1.1 24

qu

ip route-s 0.0.0.0 0 100.1.1.3

配置完成以上步骤,SW-A,SW-B,SW-C和SW-D之间的环回接口地址能互相ping通,SW-C能ping通6.6.6.6

配置Switch A

# 开启L2VPN能力

l2vpn enable

# 关闭远端MAC地址自动学习功能。

vxlan tunnel mac-learning disable

# 在VSI实例vpna下创建EVPN实例,并配置自动生成EVPN实例的RD和RT。

vsi vpna

arp suppression enable

evpn encapsulation vxlan

route-distinguisher auto

vpn-target auto

quit

# 创建VXLAN 10。

vxlan 10

quit

quit

# 在VSI实例vpnb下创建EVPN实例,并配置自动生成EVPN实例的RD和RT。

vsi vpnb

arp suppression enable

evpn encapsulation vxlan

route-distinguisher auto

vpn-target auto

quit

# 创建VXLAN 20。

vxlan 20

quit

quit

# 配置BGP发布EVPN路由。

bgp 200

peer 4.4.4.4 as-number 200

peer 4.4.4.4 connect-interface loopback 0

address-family l2vpn evpn

peer 4.4.4.4 enable

quit

quit

# 创建VLAN 2 3

vlan 2 3

# 在接入服务器的接口G1/0/2上创建以太网服务实例1000,该实例用来匹配VLAN 2的数据帧。

interface g 1/0/2

port link-type trunk

port trunk permit vlan 2 3

service-instance 1000

encapsulation s-vid 2

# 配置以太网服务实例1000与VSI实例vpna关联。

xconnect vsi vpna

quit

# 在接口G1/0/1上创建以太网服务实例2000,该实例用来匹配VLAN 3的数据帧。

service-instance 2000

encapsulation s-vid 3

# 配置以太网服务实例2000与VSI实例vpnb关联。

xconnect vsi vpnb

quit

quit

配置Switch B

# 开启L2VPN能力。

l2vpn enable

# 关闭远端MAC地址自动学习功能。

vxlan tunnel mac-learning disable

# 在VSI实例vpna下创建EVPN实例,并配置自动生成EVPN实例的RD和RT。

vsi vpna

arp suppression enable

evpn encapsulation vxlan

route-distinguisher auto

vpn-target auto

quit

# 创建VXLAN 10。

vxlan 10

quit

quit

# 在VSI实例vpnb下创建EVPN实例,并配置自动生成EVPN实例的RD和RT。

vsi vpnb

arp suppression enable

evpn encapsulation vxlan

route-distinguisher auto

vpn-target auto

quit

# 创建VXLAN 20。

vxlan 20

quit

quit

# 配置BGP发布EVPN路由。

bgp 200

peer 4.4.4.4 as-number 200

peer 4.4.4.4 connect-interface loopback 0

address-family l2vpn evpn

peer 4.4.4.4 enable

quit

quit

# 创建VLAN 2 3

vlan 2 3

# 在接入服务器的接口G1/0/2上创建以太网服务实例1000,该实例用来匹配VLAN 2的数据帧。

interface g 1/0/2

port link-type trunk

port trunk permit vlan 2

service-instance 1000

# encapsulation s-vid 2

# 由于是模拟的VM虚机,实际上并没有虚拟化系统上的vswitch,故而VM发出的数据帧没有tag

# 所有封装类型选择untagged,实际运用中的vswitch上联为trunk

encapsulation untagged

# 配置以太网服务实例1000与VSI实例vpna关联。

xconnect vsi vpna

quit

quit

# 在接口G1/0/3上创建以太网服务实例2000,该实例用来匹配VLAN 3的数据帧。

interface ge 1/0/3

port link-type trunk

port trunk permit vlan 3

service-instance 2000

# encapsulation s-vid 3

# 由于是模拟的VM虚机,实际上并没有虚拟化系统上的vswitch,故而VM发出的数据帧没有tag

# 所有封装类型选择untagged,实际运用中的vswitch上联为trunk

encapsulation untagged

# 配置以太网服务实例2000与VSI实例vpnb关联。

xconnect vsi vpnb

quit

quit

配置Switch C

# 开启L2VPN能力。

l2vpn enable

# 关闭远端MAC地址自动学习功能。

vxlan tunnel mac-learning disable

# 在VSI实例vpna下创建EVPN实例,并配置自动生成EVPN实例的RD和RT。

vsi vpna

evpn encapsulation vxlan

route-distinguisher auto

vpn-target auto

quit

# 创建VXLAN 10。

vxlan 10

quit

quit

# 在VSI实例vpnb下创建EVPN实例,并配置自动生成EVPN实例的RD和RT。

vsi vpnb

evpn encapsulation vxlan

route-distinguisher auto

vpn-target auto

quit

# 创建VXLAN 20。

vxlan 20

quit

quit

# 配置BGP发布EVPN路由。

bgp 200

peer 4.4.4.4 as-number 200

peer 4.4.4.4 connect-interface loopback 0

address-family l2vpn evpn

peer 4.4.4.4 enable

quit

quit

# 创建VSI虚接口VSI-interface1,并为其配置IP地址,该IP地址作为VXLAN 10内虚拟机的网关地址。

interface vsi-interface 1

ip address 10.1.1.1 255.255.255.0

quit

# 配置VXLAN 10所在的VSI实例和接口VSI-interface1关联。

vsi vpna

gateway vsi-interface 1

quit

# 创建VSI虚接口VSI-interface2,并为其配置IP地址,该IP地址作为VXLAN 20内虚拟机的网关地址。

interface vsi-interface 2

ip address 10.1.2.1 255.255.255.0

quit

# 配置VXLAN 20所在的VSI实例和接口VSI-interface1关联。

vsi vpnb

gateway vsi-interface 2

quit

配置Switch D

# 配置Switch D与其他交换机建立BGP连接。

bgp 200

group evpn internal

peer 1.1.1.1 group evpn

peer 2.2.2.2 group evpn

peer 3.3.3.3 group evpn

peer evpn connect-interface loopback 0

# 配置BGP发布EVPN路由,并关闭BGP EVPN路由的VPN-Target过滤功能。

address-family l2vpn evpn

peer evpn enable

y

undo policy vpn-target

# 配置Switch D为路由反射器。

peer evpn reflect-client

quit

quit

配置ACC-1

# 创建vlan 2 3 并将端口划入vlan

vlan 2

port g 1/0/8

vlan 3

port g 1/0/9

# 配置 g1/0/2 trunk

int g 1/0/2

p l t

p t per vlan 2 3

qu

测试结果:

验证EVPN网关设备Switch C

# 查看Switch C上的EVPN路由信息,可以看到Switch C发送了网关的MAC/IP路由和IMET路由,并接收到Switch A和Switch B发送的MAC/IP路由和IMET路由。

[SW-C]dis bgp l2vpn evpn

BGP local router ID is 3.3.3.3

Status codes: * - valid, > - best, d - dampened, h - history

s - suppressed, S - stale, i - internal, e - external

a - additional-path

Origin: i - IGP, e - EGP, ? - incomplete

Total number of routes from all PEs: 12

Route distinguisher: 1:10

Total number of routes: 8

* > Network : [2][0][48][486a-667a-0300][32][10.1.1.1]/136

NextHop : 0.0.0.0 LocPrf : 100

PrefVal : 32768 OutLabel : NULL

MED : 0

Path/Ogn: i

* >i Network : [2][0][48][486a-daae-0806][0][0.0.0.0]/104

NextHop : 1.1.1.1 LocPrf : 100

PrefVal : 0 OutLabel : NULL

MED : 0

Path/Ogn: i

* >i Network : [2][0][48][486a-daae-0806][32][10.1.1.10]/136

NextHop : 1.1.1.1 LocPrf : 100

PrefVal : 0 OutLabel : NULL

MED : 0

Path/Ogn: i

* >i Network : [2][0][48][486a-e7cf-0a06][0][0.0.0.0]/104

NextHop : 2.2.2.2 LocPrf : 100

PrefVal : 0 OutLabel : NULL

MED : 0

Path/Ogn: i

* >i Network : [2][0][48][486a-e7cf-0a06][32][10.1.1.20]/136

NextHop : 2.2.2.2 LocPrf : 100

PrefVal : 0 OutLabel : NULL

MED : 0

Path/Ogn: i

* >i Network : [3][0][32][1.1.1.1]/80

NextHop : 1.1.1.1 LocPrf : 100

PrefVal : 0 OutLabel : NULL

MED : 0

Path/Ogn: i

* >i Network : [3][0][32][2.2.2.2]/80

NextHop : 2.2.2.2 LocPrf : 100

PrefVal : 0 OutLabel : NULL

MED : 0

Path/Ogn: i

* > Network : [3][0][32][3.3.3.3]/80

NextHop : 0.0.0.0 LocPrf : 100

PrefVal : 32768 OutLabel : NULL

MED : 0

Path/Ogn: i

Route distinguisher: 1:20

Total number of routes: 8

* > Network : [2][0][48][486a-667a-0300][32][10.1.2.1]/136

NextHop : 0.0.0.0 LocPrf : 100

PrefVal : 32768 OutLabel : NULL

MED : 0

Path/Ogn: i

* >i Network : [2][0][48][486a-e4b6-0906][0][0.0.0.0]/104

NextHop : 1.1.1.1 LocPrf : 100

PrefVal : 0 OutLabel : NULL

MED : 0

Path/Ogn: i

* >i Network : [2][0][48][486a-e4b6-0906][32][10.1.2.10]/136

NextHop : 1.1.1.1 LocPrf : 100

PrefVal : 0 OutLabel : NULL

MED : 0

Path/Ogn: i

* >i Network : [2][0][48][486b-09ee-0b06][0][0.0.0.0]/104

NextHop : 2.2.2.2 LocPrf : 100

PrefVal : 0 OutLabel : NULL

MED : 0

Path/Ogn: i

* >i Network : [2][0][48][486b-09ee-0b06][32][10.1.2.20]/136

NextHop : 2.2.2.2 LocPrf : 100

PrefVal : 0 OutLabel : NULL

MED : 0

Path/Ogn: i

* >i Network : [3][0][32][1.1.1.1]/80

NextHop : 1.1.1.1 LocPrf : 100

PrefVal : 0 OutLabel : NULL

MED : 0

Path/Ogn: i

* >i Network : [3][0][32][2.2.2.2]/80

NextHop : 2.2.2.2 LocPrf : 100

PrefVal : 0 OutLabel : NULL

MED : 0

Path/Ogn: i

* > Network : [3][0][32][3.3.3.3]/80

NextHop : 0.0.0.0 LocPrf : 100

PrefVal : 32768 OutLabel : NULL

MED : 0

Path/Ogn: i

[SW-C]

# 查看Switch C上的Tunnel接口信息,可以看到VXLAN模式的Tunnel接口处于up状态。

[SW-C]dis int Tunnel

Tunnel0

Current state: UP

Line protocol state: UP

Description: Tunnel0 Interface

Bandwidth: 64 kbps

Maximum transmission unit: 1464

Internet protocol processing: Disabled

Last clearing of counters: Never

Tunnel source 3.3.3.3, destination 1.1.1.1

Tunnel protocol/transport UDP_VXLAN/IP

Last 300 seconds input rate: 9 bytes/sec, 72 bits/sec, 0 packets/sec

Last 300 seconds output rate: 9 bytes/sec, 72 bits/sec, 0 packets/sec

Input: 804 packets, 78792 bytes, 0 drops

Output: 808 packets, 79032 bytes, 0 drops

Tunnel1

Current state: UP

Line protocol state: UP

Description: Tunnel1 Interface

Bandwidth: 64 kbps

Maximum transmission unit: 1464

Internet protocol processing: Disabled

Last clearing of counters: Never

Tunnel source 3.3.3.3, destination 2.2.2.2

Tunnel protocol/transport UDP_VXLAN/IP

Last 300 seconds input rate: 3 bytes/sec, 24 bits/sec, 0 packets/sec

Last 300 seconds output rate: 3 bytes/sec, 24 bits/sec, 0 packets/sec

Input: 1250 packets, 122500 bytes, 0 drops

Output: 1252 packets, 122620 bytes, 0 drops

[SW-C]

# 查看Switch C上的VSI虚接口信息,可以看到VSI虚接口处于up状态。

[SW-C]dis int Vsi-interface brief

Brief information on interfaces in route mode:

Link: ADM - administratively down; Stby - standby

Protocol: (s) - spoofing

Interface Link Protocol Primary IP Description

Vsi1 UP UP 10.1.1.1

Vsi2 UP UP 10.1.2.1

[SW-C]

# 查看Switch C上的VSI信息,可以看到VSI内创建的VXLAN、与VXLAN关联的VXLAN隧道、与VSI关联的VSI虚接口等信息。

[SW-C]dis l2vpn vsi verbose

VSI Name: vpna

VSI Index : 0

VSI State : Up

MTU : 1500

Bandwidth : -

Broadcast Restrain : -

Multicast Restrain : -

Unknown Unicast Restrain: -

MAC Learning : Enabled

MAC Table Limit : -

MAC Learning rate : -

Drop Unknown : -

Flooding : Enabled

Gateway Interface : VSI-interface 1

VXLAN ID : 10

Tunnels:

Tunnel Name Link ID State Type Flood proxy

Tunnel0 0x5000000 UP Auto Disabled

Tunnel1 0x5000001 UP Auto Disabled

VSI Name: vpnb

VSI Index : 1

VSI State : Up

MTU : 1500

Bandwidth : -

Broadcast Restrain : -

Multicast Restrain : -

Unknown Unicast Restrain: -

MAC Learning : Enabled

MAC Table Limit : -

MAC Learning rate : -

Drop Unknown : -

Flooding : Enabled

Gateway Interface : VSI-interface 2

VXLAN ID : 20

Tunnels:

Tunnel Name Link ID State Type Flood proxy

Tunnel0 0x5000000 UP Auto Disabled

Tunnel1 0x5000001 UP Auto Disabled

[SW-C]

# 查看Switch C上VSI的EVPN ARP表项信息,可以看到已学习到了虚拟机的ARP信息。

[SW-C]dis evpn route arp

Flags: D - Dynamic B - BGP L - Local active

G - Gateway S - Static M - Mapping I - Invalid

Public instance Interface: Vsi-interface2

IP address MAC address Router MAC VSI index Flags

10.1.2.1 486a-667a-0300 - 1 GL

10.1.2.10 486a-e4b6-0906 - 1 B

10.1.2.20 486b-09ee-0b06 - 1 B

Public instance Interface: Vsi-interface1

IP address MAC address Router MAC VSI index Flags

10.1.1.1 486a-667a-0300 - 0 GL

10.1.1.10 486a-daae-0806 - 0 B

10.1.1.20 486a-e7cf-0a06 - 0 B

[SW-C]

# 查看Switch C上FIB表项信息,可以看到已学习到了虚拟机的转发表项信息。

[SW-C]dis fib 10.1.1.10

Destination count: 1 FIB entry count: 1

Flag:

U:Useable G:Gateway H:Host B:Blackhole D:Dynamic S:Static

R:Relay F:FRR

Destination/Mask Nexthop Flag OutInterface/Token Label

10.1.1.10/32 10.1.1.10 UH Vsi1 Null

[SW-C]

验证主机之间可以互访

虚拟机VM 1、VM 2、VM 3、VM 4、L3-Network之间可以互访。

# VM-1

<H3C>ping 10.1.1.20

Ping 10.1.1.20 (10.1.1.20): 56 data bytes, press CTRL_C to break

56 bytes from 10.1.1.20: icmp_seq=0 ttl=255 time=12.643 ms

56 bytes from 10.1.1.20: icmp_seq=1 ttl=255 time=6.087 ms

56 bytes from 10.1.1.20: icmp_seq=2 ttl=255 time=6.126 ms

56 bytes from 10.1.1.20: icmp_seq=3 ttl=255 time=5.428 ms

56 bytes from 10.1.1.20: icmp_seq=4 ttl=255 time=6.368 ms

--- Ping statistics for 10.1.1.20 ---

5 packet(s) transmitted, 5 packet(s) received, 0.0% packet loss

round-trip min/avg/max/std-dev = 5.428/7.330/12.643/2.675 ms

<H3C>ping 10.1.2.10

Ping 10.1.2.10 (10.1.2.10): 56 data bytes, press CTRL_C to break

56 bytes from 10.1.2.10: icmp_seq=0 ttl=254 time=15.888 ms

56 bytes from 10.1.2.10: icmp_seq=1 ttl=254 time=9.885 ms

56 bytes from 10.1.2.10: icmp_seq=2 ttl=254 time=14.770 ms

56 bytes from 10.1.2.10: icmp_seq=3 ttl=254 time=10.325 ms

56 bytes from 10.1.2.10: icmp_seq=4 ttl=254 time=11.280 ms

--- Ping statistics for 10.1.2.10 ---

5 packet(s) transmitted, 5 packet(s) received, 0.0% packet loss

round-trip min/avg/max/std-dev = 9.885/12.430/15.888/2.436 ms

<H3C>ping 10.1.2.20

Ping 10.1.2.20 (10.1.2.20): 56 data bytes, press CTRL_C to break

56 bytes from 10.1.2.20: icmp_seq=0 ttl=254 time=13.263 ms

56 bytes from 10.1.2.20: icmp_seq=1 ttl=254 time=9.997 ms

56 bytes from 10.1.2.20: icmp_seq=2 ttl=254 time=8.627 ms

56 bytes from 10.1.2.20: icmp_seq=3 ttl=254 time=9.300 ms

56 bytes from 10.1.2.20: icmp_seq=4 ttl=254 time=9.422 ms

--- Ping statistics for 10.1.2.20 ---

5 packet(s) transmitted, 5 packet(s) received, 0.0% packet loss

round-trip min/avg/max/std-dev = 8.627/10.122/13.263/1.630 ms

<H3C>

<H3C>ping 6.6.6.6

Ping 6.6.6.6 (6.6.6.6): 56 data bytes, press CTRL_C to break

56 bytes from 6.6.6.6: icmp_seq=0 ttl=254 time=10.909 ms

56 bytes from 6.6.6.6: icmp_seq=1 ttl=254 time=5.950 ms

56 bytes from 6.6.6.6: icmp_seq=2 ttl=254 time=4.933 ms

56 bytes from 6.6.6.6: icmp_seq=3 ttl=254 time=6.101 ms

56 bytes from 6.6.6.6: icmp_seq=4 ttl=254 time=10.426 ms

--- Ping statistics for 6.6.6.6 ---

5 packet(s) transmitted, 5 packet(s) received, 0.0% packet loss

round-trip min/avg/max/std-dev = 4.933/7.664/10.909/2.490 ms

<H3C>

# VM-2

<H3C>ping 10.1.1.20

Ping 10.1.1.20 (10.1.1.20): 56 data bytes, press CTRL_C to break

56 bytes from 10.1.1.20: icmp_seq=0 ttl=255 time=12.643 ms

56 bytes from 10.1.1.20: icmp_seq=1 ttl=255 time=6.087 ms

56 bytes from 10.1.1.20: icmp_seq=2 ttl=255 time=6.126 ms

56 bytes from 10.1.1.20: icmp_seq=3 ttl=255 time=5.428 ms

56 bytes from 10.1.1.20: icmp_seq=4 ttl=255 time=6.368 ms

--- Ping statistics for 10.1.1.20 ---

5 packet(s) transmitted, 5 packet(s) received, 0.0% packet loss

round-trip min/avg/max/std-dev = 5.428/7.330/12.643/2.675 ms

<H3C>

<H3C>ping 10.1.2.10

Ping 10.1.2.10 (10.1.2.10): 56 data bytes, press CTRL_C to break

56 bytes from 10.1.2.10: icmp_seq=0 ttl=254 time=15.888 ms

56 bytes from 10.1.2.10: icmp_seq=1 ttl=254 time=9.885 ms

56 bytes from 10.1.2.10: icmp_seq=2 ttl=254 time=14.770 ms

56 bytes from 10.1.2.10: icmp_seq=3 ttl=254 time=10.325 ms

56 bytes from 10.1.2.10: icmp_seq=4 ttl=254 time=11.280 ms

--- Ping statistics for 10.1.2.10 ---

5 packet(s) transmitted, 5 packet(s) received, 0.0% packet loss

round-trip min/avg/max/std-dev = 9.885/12.430/15.888/2.436 ms

<H3C>ping 10.1.2.20

Ping 10.1.2.20 (10.1.2.20): 56 data bytes, press CTRL_C to break

56 bytes from 10.1.2.20: icmp_seq=0 ttl=254 time=13.263 ms

56 bytes from 10.1.2.20: icmp_seq=1 ttl=254 time=9.997 ms

56 bytes from 10.1.2.20: icmp_seq=2 ttl=254 time=8.627 ms

56 bytes from 10.1.2.20: icmp_seq=3 ttl=254 time=9.300 ms

56 bytes from 10.1.2.20: icmp_seq=4 ttl=254 time=9.422 ms

--- Ping statistics for 10.1.2.20 ---

5 packet(s) transmitted, 5 packet(s) received, 0.0% packet loss

round-trip min/avg/max/std-dev = 8.627/10.122/13.263/1.630 ms

<H3C>

<H3C>ping 6.6.6.6

Ping 6.6.6.6 (6.6.6.6): 56 data bytes, press CTRL_C to break

56 bytes from 6.6.6.6: icmp_seq=0 ttl=254 time=6.937 ms

56 bytes from 6.6.6.6: icmp_seq=1 ttl=254 time=5.335 ms

56 bytes from 6.6.6.6: icmp_seq=2 ttl=254 time=6.527 ms

56 bytes from 6.6.6.6: icmp_seq=3 ttl=254 time=5.520 ms

56 bytes from 6.6.6.6: icmp_seq=4 ttl=254 time=4.728 ms

--- Ping statistics for 6.6.6.6 ---

5 packet(s) transmitted, 5 packet(s) received, 0.0% packet loss

round-trip min/avg/max/std-dev = 4.728/5.809/6.937/0.808 ms

<H3C>